引言 无人机已不再是单打独斗的角色。现代任务——搜索救援、精准农业、基础设施巡检、安防作业——日益依赖蜂群:由多架UAV协同编队,分工完成任务,共享态势感知,实现单机无法达成的目标。

Read Moreはじめに ドローンはもはや単独の存在ではありません。捜索救助、精密農業、インフラ点検、安全保障といった現代のミッションは、スウォーム(群れ)への依存度を高めています。スウォームとは、タスクを分担し、状況認識を共有し、単機では達成できない目標を協調して実現するUAV群です。

Read Moreบทนำ โดรนไม่ได้ทำงานคนเดียวอีกต่อไป ภารกิจสมัยใหม่ — ค้นหาและกู้ภัย, เกษตรกรรมความแม่นยำสูง, ตรวจสอบโครงสร้างพื้นฐาน, ภารกิจด้านความมั่นคง — ต้องอาศัย "ฝูงบิน" (swarm): กลุ่ม UAV ที่ทำงานประสานกัน แบ่งงาน แชร์ข้อมูลสถานการณ์ และบรรลุเป้าหมายที่โดรนตัวเดียวไม่สามารถทำได้

Read MoreIntroduction Drones are no longer solo actors. Modern mission profiles — search and rescue, precision agriculture, infrastructure inspection, defense — increasingly rely on swarms: coordinated groups of UAVs that divide tasks, share situational awareness, and collectively achieve what no single drone can.

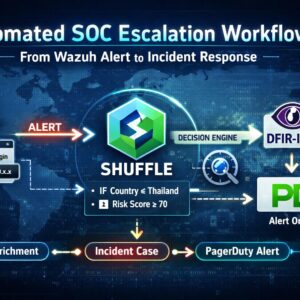

Read Moreはじめに 現代の Security Operations Center(SOC)において、「迅速な対応」と「一貫性のある判断」は非常に重要です。アナリストによる手動トリアージは時間がかかり、判断のばらつきも発生します。 そこで必要になるのが Automated Decision Logic(自動意思決定ロジック) です。構造化されたルールやスコアリングモデルに基づき、セキュリティアラートを自動評価し、次のアクションを決定します。 本記事では、以下の構成を前提に解説します: Shuffle(SOAR 自動化プラットフォーム) Wazuh(SIEM) DFIR-IRIS(インシデント対応管理) PagerDuty(オンコール通知) 自社開発 SOC Integrator(Django ベース) 実践的な例と、実運用可能なアーキテクチャを紹介します。

Read More引言 在现代 Security Operations Center(SOC)中,“响应速度”与“决策一致性”是核心竞争力。依赖人工分析告警不仅效率低,而且容易产生误判与不一致。 解决方案是构建 Automated Decision Logic(自动化决策逻辑) —— 通过结构化规则与评分模型,对安全告警进行自动评估,并自动决定后续处置动作。 本文将基于以下技术栈进行讲解: Shuffle(SOAR 自动化平台) Wazuh(SIEM 平台) DFIR-IRIS(事件响应系统) PagerDuty(值班通知系统) 自研 SOC Integrator(Django 后端) 通过真实示例与可落地架构,展示如何构建企业级自动化决策体系。

Read Moreบทนำ ใน Security Operations Center (SOC) ยุคใหม่ “ความเร็ว” และ “ความสม่ำเสมอ” คือหัวใจสำคัญ การวิเคราะห์เหตุการณ์แบบ Manual นั้นช้า ไม่สม่ำเสมอ และมีต้นทุนสูง ทางออกคือ Automated Decision Logic — โครงสร้างการตัดสินใจอัตโนมัติที่ประเมิน Alert และกำหนดการดำเนินการโดยไม่ต้องรอมนุษย์ บทความนี้อธิบายวิธีออกแบบระบบตัดสินใจอัตโนมัติโดยใช้: Shuffle (SOAR Platform) Wazuh (SIEM) DFIR-IRIS (Incident Response) PagerDuty (On-call Alerting) SOC Integrator แบบพัฒนาเอง (Django Backend) เราจะอธิบายด้วยตัวอย่างจริงและสถาปัตยกรรมที่สามารถนำไปใช้งานได้จริง ทำความเข้าใจองค์ประกอบของ Shuffle ก่อนออกแบบระบบตัดสินใจอัตโนมัติ เราควรเข้าใจองค์ประกอบหลักของ Shuffle และการทำงานร่วมกันของแต่ละส่วน 1. Backend (Core Engine) Backend คือหัวใจของระบบอัตโนมัติ ทำหน้าที่: […]

Read MoreIntroduction In a modern Security Operations Center (SOC), speed and consistency are everything. Manual triage is slow, inconsistent, and expensive. The solution is automated decision logic — a structured way to evaluate alerts and decide what action should happen automatically. This article explains how to build automated decision systems using: Shuffle (SOAR platform) Wazuh (SIEM) […]

Read More现代 SOC(Security Operations Center,安全运营中心)通常由多种强大的安全工具组成。 例如: Wazuh(检测与关联分析) Shuffle(SOAR 自动化) IRIS(事件与案件管理) PagerDuty(告警升级与值班通知) 从技术上看,这些工具之间可以直接进行集成。 但许多组织在系统上线运行数月后,都会遇到同一个问题: 工具之间的直接集成会随着时间推移变得越来越复杂,最终难以控制。 因此,我们没有采用简单的工具直连模式,而是引入了一个关键架构组件: SOC Integrator —— API 编排与控制层(API Orchestration Layer)

Read More現代のSOC(Security Operations Center)は非常に強力なツール群で構成されています。 例えば以下のような構成が可能です。 Wazuh(検知・相関分析) Shuffle(SOAR自動化) IRIS(インシデント管理) PagerDuty(エスカレーション/オンコール対応) しかし、多くの組織が運用開始から数か月後に直面する問題があります。 ツール同士を直接接続する構成は、時間とともに複雑化し、制御不能になりやすい という点です。 そこで私たちは、単純なツール間連携ではなく、以下のアーキテクチャを採用しました。 SOC Integrator — APIオーケストレーション層

Read More