この 18 か月間、セキュリティ製品を持つベンダーは皆、マーケティングページに「AI」というラベルを貼り付けてきました。その大半は再ブランド化された ML 分類 — もともと存在していた異常検知に 2024 年の衣装を着せたもの — に過ぎません。本当に興味深い、そしてほとんどのチームが失敗するのは、tool-using LLM agent をアラートパイプラインに実際に組み込み、Tier-1 アナリストのようにトリアージさせようとした時です。

Read More

この 18 か月間、セキュリティ製品を持つベンダーは皆、マーケティングページに「AI」というラベルを貼り付けてきました。その大半は再ブランド化された ML 分類 — もともと存在していた異常検知に 2024 年の衣装を着せたもの — に過ぎません。本当に興味深い、そしてほとんどのチームが失敗するのは、tool-using LLM agent をアラートパイプラインに実際に組み込み、Tier-1 アナリストのようにトリアージさせようとした時です。

Read More

日本のサイバーセキュリティ市場で、これまでにない規模の需要波が形成されつつあります。しかし、それを支えるべきインフラベンダー側は、構造的にこれを吸収する準備ができていません。

Read More

中堅企業向けに、Wazuh、DFIR-IRIS、Pythonで自作したミドルウェアで本番運用のSOCを構築した実装記録です。実際に効いた設計、つまずいた箇所、そして本当に重要だった技術判断を整理します。

Read More

はじめに ドローンはもはや単独の存在ではありません。捜索救助、精密農業、インフラ点検、安全保障といった現代のミッションは、スウォーム(群れ)への依存度を高めています。スウォームとは、タスクを分担し、状況認識を共有し、単機では達成できない目標を協調して実現するUAV群です。

Read More

戦争は戦場だけにとどまりません。2022年にロシアがウクライナへの全面侵攻を開始して以来、最も一貫して標的にされてきたのは軍事基地でも武器庫でもなく、エネルギーインフラです。変電所、ガスパイプライン、発電所、送電線が繰り返しミサイル、ドローン、そしてサイバー攻撃によって標的にされてきました。

Read More

あなたのSOCは、アラートの洪水に溺れていないだろうか。 企業のセキュリティオペレーションセンター(SOC)が1日に受信するアラートは平均4,484件、28種類以上のツールから届く。アナリストが1件のアラートを調査するのに平均70分かかり、誰かが最初に確認するまでに56分が経過する。Devo社の「2024 SOC Performance Report」によれば、アラートの53%がfalse positiveであり、約半数は一度も調査されない。

Read More

Wazuh 4.x、IRIS-web、自社開発のFastAPIインテグレーターを用いてSecurity Operations Centerをゼロから構築した3週間の実録。検知ルール、アラートパイプライン、IOCエンリッチメント、そしてアーキテクチャ図には決して登場しないインフラのバグまで、commitの履歴をたどりながら振り返る。 スタック: Wazuh 4.x · IRIS-web · soc-integrator (FastAPI) · OpenSearch · Docker Compose · VirusTotal API · AbuseIPDB

Read More

なぜ日本の中小企業はセキュリティ監視で損をしているのか 情報システム部門の担当者であれば、次のような状況に心当たりがあるだろう。 経営層からは「セキュリティをしっかりやれ」と言われる。しかし予算は限られている。大手SIerに相談すれば、マネージドSOCサービスの見積もりが月額数十万円から届く。契約期間は3年。何が監視されているかは月次レポートでしかわからない。アラートの内容を自分で確認したければ、別途問い合わせが必要だ。

Read More

なぜ多くのセキュリティプログラムは始まる前に失敗するのか 「SOCが必要だ」。この一言は、セキュリティインシデントを経験した直後、監査に不合格になった後、あるいは初めてCISOを採用した組織で必ず聞こえてきます。その後に続くのは、商用SIEMベンダーのプレゼン、数千万円規模の見積もり、そして12ヶ月の導入スケジュールです。 ほとんどのチームはそのミーティングから出て、何もしません。

Read More

Wazuh のデコーダーとルールがどのように連携するかを初心者にも分かりやすく解説。フィールドとは何か、どこから来るのか、デコーダーが必要なタイミング、そしてログがアラートになるまでの流れを説明します。 タグ: Wazuh · OSSEC · SIEM · Blue Team · Detection Engineering レベル: 初級 → 中級 | 読了時間: 15 分

Read More

多くの企業は「ファイアウォールとアンチウイルスを導入しているから安全だ」と考えています。 しかし実際に情報漏えい(Breach)が発生すると、既存の対策だけでは不十分であることが判明します。 その主な原因は、NSM・AV・IPS・IDS・EDRの違いを正しく理解していないこと、そしてそれらをどのように連携させるべきかが整理されていないことにあります。 本記事では、それぞれの役割を明確にし、現代のセキュリティアーキテクチャの全体像を解説します。

Read More

受動的なログ監視から自律型SOCインテリジェンスへ 現代のサイバー脅威は高度化・巧妙化しており、「Living off the Land」のような正規ツールを悪用する手法で検知を回避します。従来型のNetwork Security Monitoring(NSM)は大量のログを生成できますが、ログだけでは"インテリジェンス"にはなりません。 NSM + AI = 適応型・高精度・低ノイズのセキュリティ監視 本記事では、Artificial Intelligence(AI)が従来型NSMをどのように進化させ、プロアクティブなセキュリティ基盤へと変革するのかを解説します。

Read More

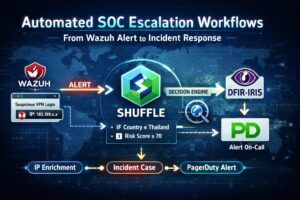

はじめに 現代の Security Operations Center(SOC)において、「迅速な対応」と「一貫性のある判断」は非常に重要です。アナリストによる手動トリアージは時間がかかり、判断のばらつきも発生します。 そこで必要になるのが Automated Decision Logic(自動意思決定ロジック) です。構造化されたルールやスコアリングモデルに基づき、セキュリティアラートを自動評価し、次のアクションを決定します。 本記事では、以下の構成を前提に解説します: Shuffle(SOAR 自動化プラットフォーム) Wazuh(SIEM) DFIR-IRIS(インシデント対応管理) PagerDuty(オンコール通知) 自社開発 SOC Integrator(Django ベース) 実践的な例と、実運用可能なアーキテクチャを紹介します。

Read More

現代のSOC(Security Operations Center)は非常に強力なツール群で構成されています。 例えば以下のような構成が可能です。 Wazuh(検知・相関分析) Shuffle(SOAR自動化) IRIS(インシデント管理) PagerDuty(エスカレーション/オンコール対応) しかし、多くの組織が運用開始から数か月後に直面する問題があります。 ツール同士を直接接続する構成は、時間とともに複雑化し、制御不能になりやすい という点です。 そこで私たちは、単純なツール間連携ではなく、以下のアーキテクチャを採用しました。 SOC Integrator — APIオーケストレーション層

Read More

通信が途切れても、現場の仕事は止まらない 現場業務は理想的な環境で行われるとは限りません。点検、保守作業、現地調査、災害対応などは、通信環境が不安定、または完全に圏外の場所で行われることが多くあります。 クラウド前提のツールは、まさにそのような重要な場面で使えなくなることがあります。 OffGridOps は、そうした現実の現場のために設計されました。 OffGridOpsは、オフラインファースト設計のフィールドオペレーションアプリです。サーバーや常時インターネット接続に依存せず、サイト、作業、タスク、インシデントを、証拠付きで確実に記録できます。

Read More

日本のセキュリティチームは、どのようにAIを活用してWazuh運用を高度化しているのか 日本企業におけるWazuh運用が難しい理由 Wazuhは、オープンソースでありながらSIEM/XDRとして高い柔軟性と拡張性を持つプラットフォームです。コストを抑えつつ自社でコントロールしたい日本企業にとって、有力な選択肢となっています。 一方で、その柔軟性は運用負荷の増大にも直結します。日本のSOCや情報システム部門では、次のような課題が頻繁に発生します。 検知ルールを業務実態に合わせて正確に設計する難しさ 誤検知(False Positive)を抑えつつ検知力を維持するバランス 技術的な検知結果を経営層・監査部門に説明する必要性 ISO 27001、NIST、社内統制への対応 エージェント数・ログ量増加に伴う性能と運用の問題 AIはセキュリティ専門家の代替ではありません。 しかし、正しく使えば、熟練エンジニアの思考プロセスを再現・加速させることができます。 そのための実践的な手段が Wazuh Admin Prompt Packs です。

Read More

大規模災害が発生したとき、最初に機能しなくなるのは人ではなく、インフラであることが少なくありません。地震、津波、台風、豪雨、土砂災害、原子力・産業事故――その瞬間、停電が起こり、通信回線は輻輳し、インターネット接続は不安定、あるいは完全に失われます。 それにもかかわらず、多くの「スマート」な緊急対応システムは、常にネットワークが利用可能であるという前提で設計されています。 この前提は、現実の災害対応においては成立しません。 緊急対応システムは、付加的な機能としてではなく、根本設計として Offline First である必要があります。

Read More

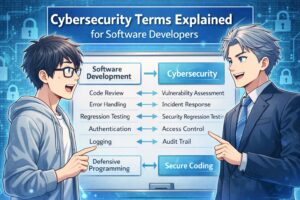

サイバーセキュリティ用語をソフトウェア開発の概念で理解する なぜサイバーセキュリティは難しく感じられるのか 多くのソフトウェアエンジニアにとって、サイバーセキュリティは「別世界」に見えがちです。 SIEM、SOAR、IOC などの略語が多い 普段使わない専門用語が多い 何となく難しく、近寄りがたい印象がある しかし実際には、次の一文に集約されます。 サイバーセキュリティの多くの概念は、すでにソフトウェア開発の中に存在しています。 ただし「名前」が違うだけです。

Read More

なぜ多くのセキュリティプロジェクトは最初から失敗するのか 多くの日本企業が「セキュリティを強化したい」と考えていますが、実際には次のような状況に陥りがちです。 アラートは大量に出るが、誰も対応しない 高価な製品を導入したが、現場で使いこなせない 見た目の良いダッシュボードはあるが、実害を防げない 特定の担当者に依存し、その人が不在になると運用が止まる 本当の問題はツールそのものではありません。 問題はシステム設計(System Design)です。 本記事では、私たちが実際の現場で採用している 実運用に耐えるサイバーセキュリティ監視・対応システム の設計思想とアーキテクチャを、日本企業の運用・監査・ガバナンスを前提として解説します。

Read More