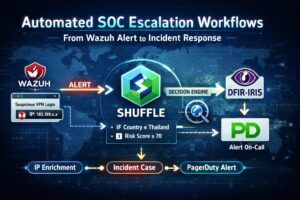

ในช่วง 18 เดือนที่ผ่านมา vendor ทุกเจ้าที่ขายผลิตภัณฑ์ security ต่างก็แปะคำว่า "AI" ลงบนหน้าการตลาดของตัวเอง ส่วนใหญ่เป็นแค่ ML classification ที่ rebrand ใหม่ — anomaly detection ที่มีอยู่แล้วตั้งนาน แต่งตัวใหม่ให้ดูทันสมัย ที่น่าสนใจจริง ๆ — และที่ทีมส่วนใหญ่พังตรงนี้ — คือตอนที่คุณต่อ tool-using LLM agent เข้ากับ alert pipeline จริง ๆ และให้มัน triage แบบที่ Tier-1 analyst ทำ

Read More